待写文章清单

一些想写的文章

2024年终总结

充满惊喜的一年。

Git原理与用法系统总结

本文章汇总了我在平时可能用到的git指令,以及git技术背后的部分重要原理.详细解释了如何高效利用Git进行项目管理,什么是规范的工作流程,以及处理合并冲突的策略。

个人隐私保护手册

Referencehttps://evilcos.me/yinsi.html

前言这几天在欣赏某位黑客前辈的博客

偶然翻到他在2014年撰写的科普文章

我觉得时至今日,里面的许多保护手段依然是有效和必要的

所以这篇文章我希望筛选其中重要的观点,并结合最新的网络环境,做一份个人隐私保护手册

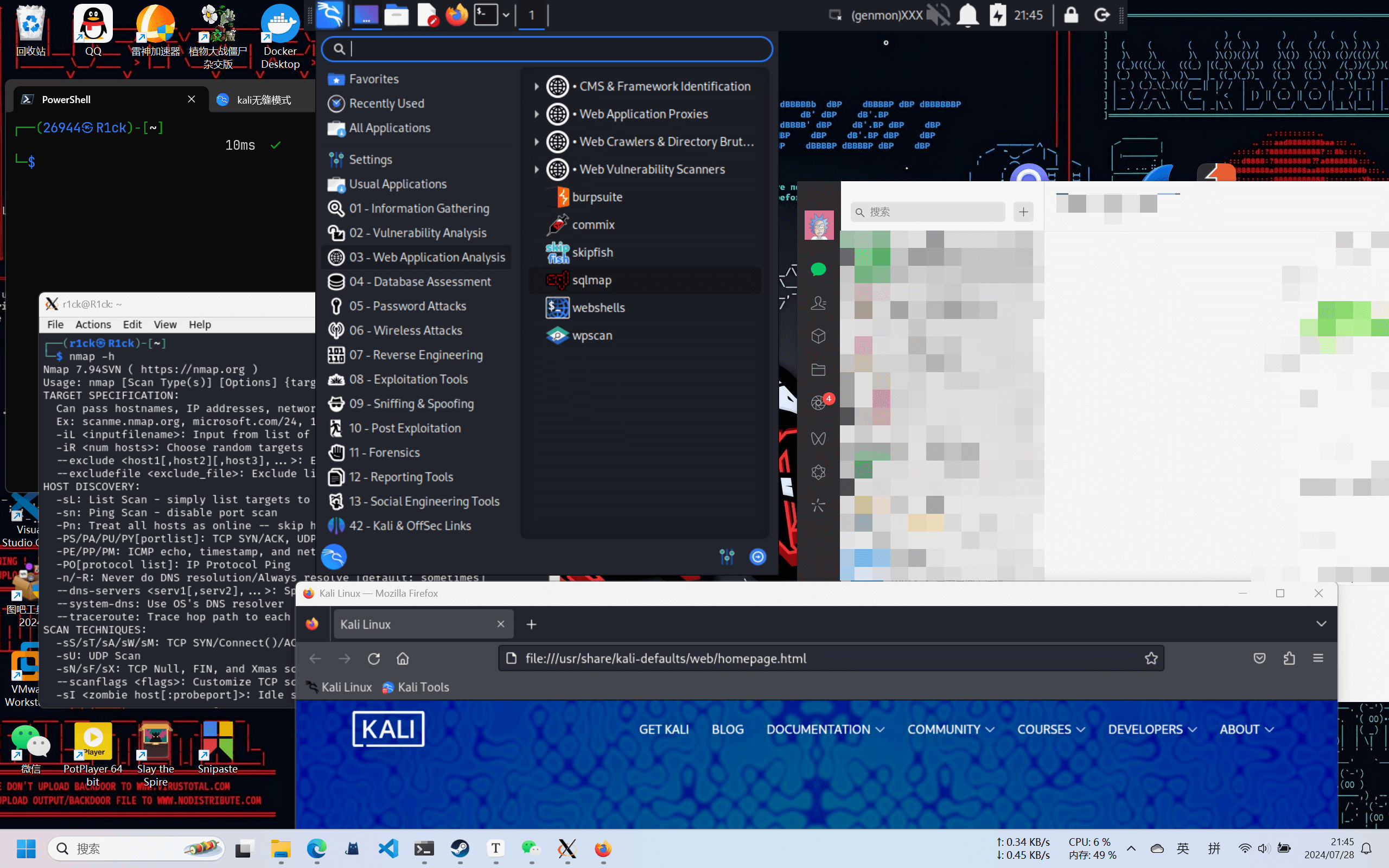

WSL kali安装及无缝模式部署

Referencewindows 11 + kali wsl二合一配置步骤与踩坑_kex无缝模式使用指导-CSDN博客

前言以往使用kali系统都是通过VMware虚拟机

最近偶然了解到wsl+无缝模式这种丝滑感拉满的方式

效果展示

部署wsl kali下载 wsl kali目前下载wsl版本的kali系统,最万无一失的方法即在微软商店下载

链接如下:Kali Linux - Free download and install on Windows | Microsoft Store

或者直接在本地微软商店搜索kali linux

移动至非系统盘默认情况下,从微软商店下载的kali系统会放置在系统盘

但是后续为了体验完整的kali工具,我们至少要留出40GB以上的空间

为了维持windows系统的流畅程度,很显然不适合将wsl kali存储在系统盘中

首先执行如下指令查看wsl中kali系统的名称

1wsl -l -v

执行wsl --shutdown关闭wsl服务

导出kali镜像到指定位置

1wsl --export kali-linux <path_to_tar&g ...

SQL注入 各种过滤的绕过姿势总结

回显过滤这一类的过滤从服务端传回客户端的响应内容

字段值过滤常量绕过(数字或字符串)如果对回显内容中不重要的字段的值过滤,可以将其替代为常量,此时回显中该字段的值为字段名的数字或字符串

例如如下payload,将username字段用常量1代替

1' union select 1,password from ctfshow_user2 where username='flag' -- qwe

16进制绕过如果是对回显内容中字段的值过滤,可以使用hex()将关键词转为十六进制数

例如如下payload

-1' union select id,hex(username),password from ctfshow_user3 where username='flag' -- qwe

replace绕过replace绕过主要是应对对于回显结果的检测

比如下面的检测

123if(!preg_match('/flag|[0-9]/i', json_encode($ret))){ $ret['msg&# ...

sqlmap工具深入浅出

sqlmapsqlmap是一款基于python编写的渗透测试工具,在sql检测和利用方面功能强大,支持多种数据库。

详细教程可以参考下面这篇文章:

sqlmap详细使用教程sqlmap *号星落.的博客-CSDN博客

使用场景在学习SQL注入的过程中尽量少用sqlmap,自动化程度过高不利于对原理和基础知识的学习

但是在ctf比赛中,使用sqlmap可以更快地发现漏洞类型,节省时间

基础指令sqlmap -u "http://example.com/vuln.php?id=1"

连接-u后url的目标网站并进行扫描。

常用选项获取数据库数据--dbs:列出数据库的名称。--tables:列出数据库中的所有表。--columns:列出指定表中的所有字段。--dump:导出指定表中的数据。

渗透测试中尽量不要使用—dump,这种获取数据的行为俗称脱库,即利用网站的漏洞,获取数据库中的全部用户信息。如果没有经过防御方同意,则脱库是一种违法行为。

-D 数据库名:指定进行枚举的数据库。

-T 表名:指定进行枚举的数据库表。

-C 字段名:指定进行枚举的数据库字段。

--t ...

蜜罐配置实验

蜜罐简介原理蜜罐的原理基于一个简单但强大的概念:诱饵。通过创建一个或多个似乎充满漏洞、容易被入侵的目标,安全研究人员和网络防御者吸引攻击者进入一个受控环境,而这个环境旨在记录攻击者的行为、手段、技术和其他关键信息。这些信息随后被用于分析攻击者的行动模式、提高现有安全措施的有效性,以及预防未来的攻击。

蜜罐的概念可以追溯到1990年代初期,当时互联网安全还处于其发展的早期阶段。最初的蜜罐主要用于研究目的,旨在理解攻击者的行为和攻击模式。随着时间的推移,蜜罐技术得到了发展和完善,其应用范围也从研究扩展到了企业和生产环境中。

蜜罐的应用场景广泛,不仅可以帮助安全研究人员收集关于恶意软件和黑客技术的情报,还能为企业提供额外的安全层。通过部署蜜罐,企业能够更加主动地发现和应对安全威胁,增强整体的安全防御能力。

HoneydHoneyd是一款开源的蜜罐软件,由Niels Provos于2003年开发,专门设计用来模拟数千个网络主机上的各种网络服务和操作系统。通过Honeyd,安全研究员和网络管理员可以创建复杂的网络拓扑结构,包括各种虚拟设备(如服务器、路由器、交换机等),以便捕获、分析并理解攻击 ...

大语言模型本地部署记录

最近突然对大语言模型感兴趣

同时在平时的一些线下断网的CTF比赛中,大语言模型也可以作为一个能对话交互的高级知识检索库

本篇文章旨在记录我在本地部署大语言模型的过程

安装OllamaOllama是一个轻量级、可扩展的框架,旨在帮助用户在本地机器上构建、运行和分享大语言模型。

前往Ollama的官网Ollama下载最新版本的安装包

需要注意的是,该软件默认安装在C盘下,所以如果有精神洁癖的小伙伴也可以使用docker部署Ollama

在终端中输入ollama --version

返回版本信息,说明安装成功

更改模型存放位置前往系统环境变量设置,添加如下系统变量

重启Ollama

拉取模型Gemma目前在Ollama上,Gemma模型已经拥有超过430K的拉取次数。基本上Gemma可以算是Ollama最热门的模型了

Gemma提供了不同参数规模的版本,2b(20亿参数)和7b(70亿参数)。参数的数量直接影响了模型对语言的理解能力,更多的参数通常意味着更好的理解、生成和预测能力,但同时也需要更强大的计算资源和更长的处理时间

每个参数版分为轻量版和全量版,2b模型即便是在没有独显的笔 ...

bWAPP靶场搭建及网站日志溯源实验

bWAPP靶场搭建bWAPP靶场简介bWAPP,或称为“buggy Web Application”,是一个开源的、故意设计有漏洞的Web应用程序。它用于教育和训练安全性测试的目的,提供了一个安全的环境来实践和提高Web应用程序渗透测试的技能。bWAPP涵盖了各种Web应用程序安全漏洞,包括所有的OWASP Top 10漏洞,以及其他许多常见的安全问题,如SQL注入、XSS(跨站脚本攻击)、CSRF(跨站请求伪造)、XML注入等。

安装phpstudyphpstudy没什么好说的,基本上学习WEB都需要用到

这里就放一个下载链接:https://www.xp.cn/

下载bWAPP靶场bWAPP下载地址:https://sourceforge.net/projects/bwapp/

需要注意的是,SourceForge网站会提示该文件包含病毒,需要我们额外手动点击DOWNLOAD链接

设置数据库将bWAPP靶场的源码bWAPP文件夹放在phpstudy的WWW目录下

在bWAPP/admin目录下找到settings.php配置文件

打开后修改其中的数据库用户名和密码

在首页 ...